Clé de signature de dépôt Kali

Découvrez dans cet article pourquoi tant d’utilisateurs Kali Linux ont récemment rencontré des erreurs de clé de signature lors de leurs mises à jour système. Nous expliquons en détail le rôle crucial de la clé de signature des dépôts, les raisons qui ont mené à sa rotation.

Un petit apt update sur un Kali Linux ce matin et je constate un vilain message m'indiquant qu'il m'est impossible d'update les packages de mon système 🤔

Missing key 827C8569F2518CC677FECA1AED65462EC8D5E4C5, which is needed to verify signature

La solution fournie par l'équipe en charge de la maintenance de Kali Linux est de mettre à jour le fichier GPG (GNU Privacy Guard) archive-keyring.gpg sur son système via:

sudo wget https://archive.kali.org/archive-keyring.gpg -O /usr/share/keyrings/kali-archive-keyring.gpg

Pourquoi Cette Situation s'est-elle Produite ?

En avril 2025, l'équipe de Kali Linux a perd l'accès à leur clé (privée) de signature de dépôt (ED444FF07D8D0BF6).

We lost access to the signing key of the repository, so we had to create a new one. At the same time, we froze the repository (you might have noticed that there was no update since Friday 18th), so nobody was impacted yet. But we’re going to unfreeze the repository this week, and it’s now signed with the new key.

Cette perte n'était apparemment pas due à une compromission de sécurité, mais plutôt à une erreur administrative ou technique lors de la gestion des clés cryptographiques.

Face à cette situation, l'équipe a temporairement gelé le dépôt, puis a généré et distribué une nouvelle clé de signature (ED65462EC8D5E4C5).

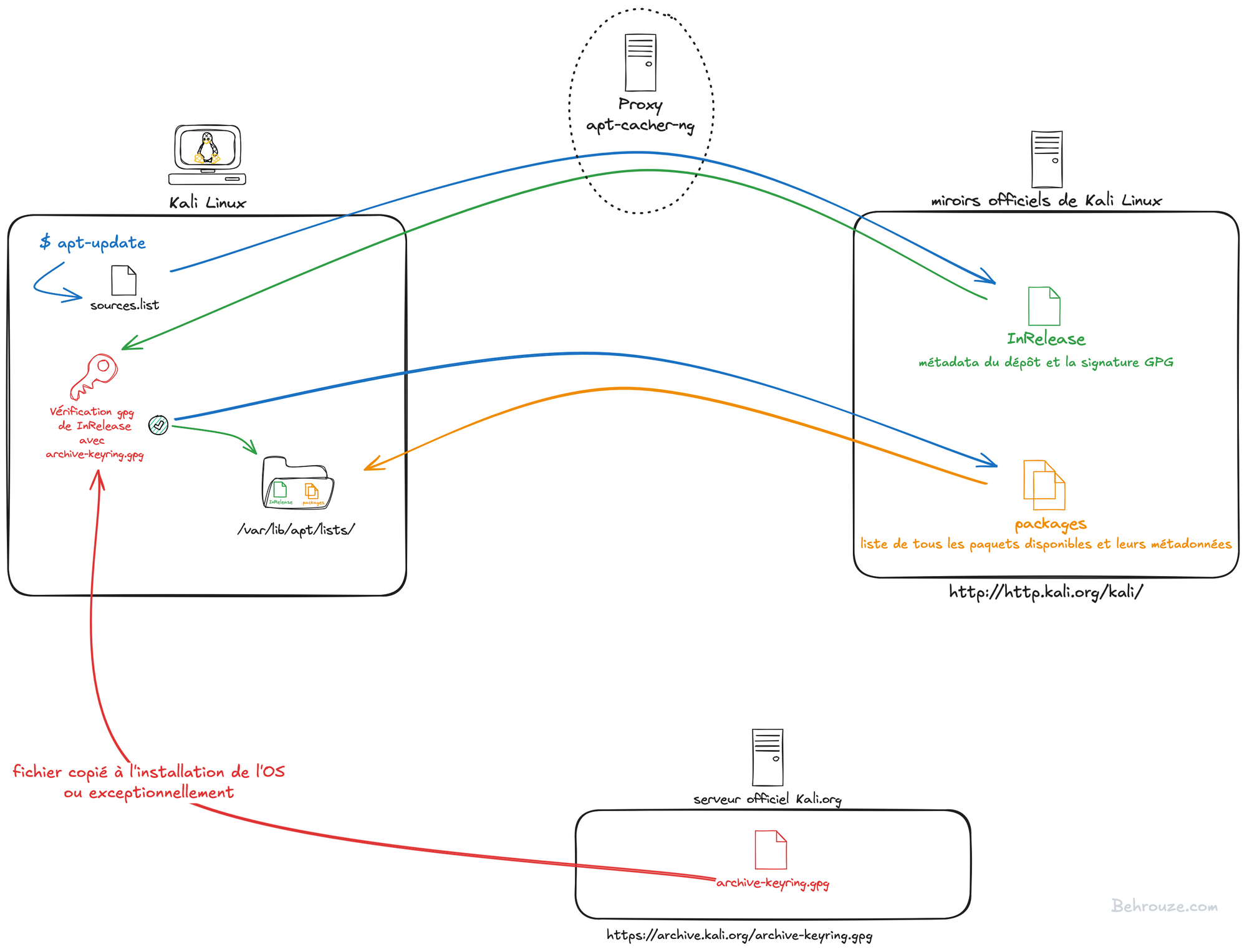

Processus d'apt update

apt update sur Kali LinuxInterviennent dans le processus d'apt update de façon simplifiée :

- le fichier

sources.list, contenant la liste des miroirs qui sont des copies du dépôt officiel - le fichier

archive.keyring, clé publique de signature de Kali Linux - le fichier

InReleasecontentant les métadonnées du dépôt, sa propre signature ainsi que la liste des index - les fichiers d'index de paquets

Packagescontenant la liste des archives/packages.debavec leurs metadata

La clé de Signature de Dépôt

La clé de signature de dépôt Kali Linux kali-archive-keyring.gpg que l'on trouve dans /usr/share/keyrings/ est un élément cryptographique essentiel qui garantit l’authenticité et l’intégrité des paquets téléchargés depuis les dépôts officiels.

C'est une clé GPG cryptographique utilisée pour signer numériquement les fichiers InRelease ainsi que les paquets dans les dépôts Kali Linux.

Ses fonctions principales sont :

- Authenticité : Garantit que tous les paquets et métadonnées proviennent des mainteneurs officiels de Kali Linux et n'ont pas été altérés par des tiers

- Intégrité : Permet à

aptet autres gestionnaires de paquets de vérifier que les fichiers téléchargés sont exactement tels que publiés, empêchant l'installation de logiciels malveillants ou corrompus - Confiance : La partie publique de cette clé (celle qui nous a posé problème ce matin) est distribuée aux utilisateurs, qui configurent leurs systèmes pour faire confiance aux paquets signés avec elle

Si cette clé est perdue (comme en avril 2025),

- les mainteneurs de la distribution ne peut plus signer de nouvelles mises à jour

- les systèmes des utilisateurs ne peuvent pas vérifier l'authenticité des nouveaux paquets

Cela casse le processus de mise à jour et compromet la confiance des utilisateurs jusqu'à ce qu'une nouvelle clé soit distribuée et installée de manière sécurisée.

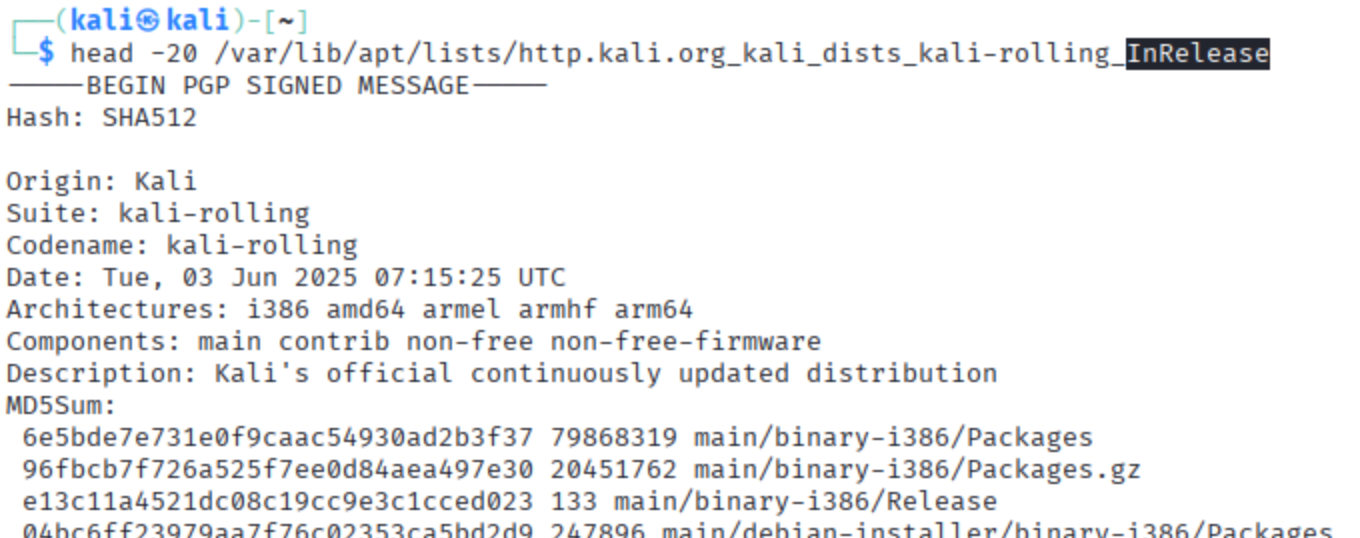

Fichier InRelease

Le fichier InRelease fournit les métadonnées du dépôt comme des informations sur la version du dépôt, les architectures supportées, les composants (main, contrib, non-free), et les sommes de contrôle ou checksums des autres index Packages, Sources, Contents, etc. (que l'on retrouve dans /var/lib/apt/lists/) pour garantir leur intégrité.

Les versions récentes de Kali (et plus largement de Debian/Ubuntu) APT utilisent un fichier InRelease qui combine le contenu des fichiers précédement utilisés Release et sa signature GPG Release.gpg dans un seul fichier signé de façon "inline". Cela simplifie la gestion des signatures et évite d’avoir à gérer deux fichiers.

InRelease = Release + Release.gpg(signature GPG en fin de fichier)- Les clés de confiance utilisées par APT sont stockées selon la configuration dans l'un des dossiers :

/etc/apt/trusted.gpg.d//usr/share/keyrings/

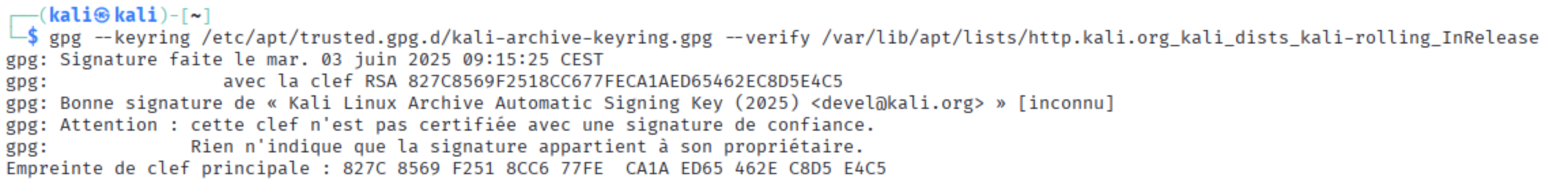

Pour vérifier la signature du fichier InRelease utiliser gpg :

gpg --keyring /usr/share/keyrings/kali-archive-keyring.gpg --verify /var/lib/apt/lists/http.kali.org_kali_dists...InRelease

Fonctionnement de la clé de signature

Etapes lors d’un apt update

apttélécharge d’abord les fichiers d’indexInReleasedepuis chaque dépôt configuré dans tes fichierssources.list(ou/etc/apt/sources.list.d/).

Le fichierInReleasecontient les hash (sommes de contrôle) des listes de paquets et des paquets eux-mêmes.- Sa signature GPG, générée avec la clé privée du mainteneur du dépôt (Kali), permet à APT de vérifier que le fichier

InReleasen’a pas été modifié ou falsifié pendant le transport. - Sur le système client, la clé publique correspondante doit être présente dans le trousseau de clés de confiance (souvent dans

/usr/share/keyrings/ou/etc/apt/trusted.gpg.d/). Si la clé publique n’est pas trouvée ou ne correspond pas, comme dans l’erreur que nous avons rencontrée dans notre cas, APT refuse de faire confiance au dépôt et bloque les mises à jour pour éviter tout risque d’attaque ou de corruption.

Mise à jour de cette clé de signature publique

La mise à jour de cette clé sur les systèmes clients se fait généralement lors de l’installation initiale du système, ou automatiquement via un paquet dédié (ex : kali-archive-keyring ou debian-archive-keyring).

Mais si la clé change côté mainteneur (rotation, perte, compromission), il faut la réinstaller manuellement ou via une mise à jour du paquet keyring, comme nous venons de le faire avec la commande wget.

Clés de signature et distros

Chaque distribution possède sa propre clé de signature pour ses dépôts officiels (Debian, Ubuntu, Kali, etc.), et parfois même des clés différentes pour des sous-dépôts ou des versions majeures.

Ainsi, la clé utilisée pour Kali n’est pas celle de Debian, ni de CentOS (qui utilise d’ailleurs un système basé sur RPM et non APT, avec une gestion de clés différente).

Pour les dépôts tiers, il faut aussi importer leur clé spécifique, ce qui explique la multiplication des fichiers de keyring sur les systèmes modernes.

Clés de signature et Proxy apt-cacher-ng

apt-cacher-ng agit comme un simple intermédiaire qui stocke et redistribue les paquets et métadonnées (incluant les fichiers Release et leurs signatures).

Le proxy apt-cacher-ng :

- Mets en cache les paquets téléchargés pour économiser la bande passante

- Transmet les fichiers Release signés sans les modifier ni les vérifier

- Ne participe pas au processus de vérification cryptographique

La vérification des signatures GPG se fait entièrement côté client, après que les fichiers aient été récupérés via le proxy.

Points à Retenir

- Intervention ponctuelle : Cette correction manuelle n'est nécessaire qu'une seule fois

- Sécurité : La rotation de clé était une mesure de sécurité nécessaire après la perte d'accès

- Normalité : Une fois la nouvelle clé en place, les futures mises à jour se dérouleront normalement

Cette situation nous rappelle l'importance de la gestion des clés cryptographiques dans l'écosystème Linux pour la sécurité de nos infrastructures.